Mehr Sicherheit und Effizienz durch intelligente Analysefunktionen

Moderne Zutrittsmanagementsysteme nehmen schon heute mehrere Aufgaben wahr. Mit selbstlernenden Algorithmen schaffen neue Funktionen weitere Mehrwerte.

Sicherheit für Menschen und Werte erhöhen

Effizienz in Prozessen steigern

Einfache Integration in bestehende Systeme

In Unternehmen herrscht tagtäglich ein reger Verkehr – Mitarbeiter, Lieferanten und Besucher kommen und gehen. Zutrittsmanagementsysteme regeln hierbei für wen sich wo und wann die Tür öffnet. In Firmenausweisen oder Schlüsselanhänger sind hierfür winzige Chips verbaut, die Daten per Funk empfangen oder übertragen. Damit der Betrieb den Zutritt individuell steuern kann, sind alle Gebäude mit entsprechenden Zutrittskomponenten ausgestattet. Je nachdem, wie der Mitarbeiter- oder Besucherausweis berechtigt ist, öffnen sich die Türen oder bleiben verschlossen. Moderne Systeme können dabei so konzipiert werden, dass sie mehrere Aufgaben wahrnehmen – von der Zutrittskontrolle, über die Scharf- und Unscharfschaltung des Einbruchmeldesystems bis hin zur Zeitwirtschaft.

Anstatt Informationen doppelt zu erfassen oder mehrere Einzellösungen parallel zu verwalten, entsteht hierdurch ein vernetztes und sicheres Gesamtsystem, welches effizient betrieben werden kann. Zutrittskontroll- und Einbruchmeldeanlagen in einem vernetzten System erkennen per se bereits einen Einbruch oder einen Missbrauch. Durch die Kombination dieses Gesamtsystems mit einem intelligenten und selbstlernenden Algorithmus, der bei Ausweisnutzung Abweichungen von zuvor erlernte Normalwerten (Anomalien) detektiert und meldet, erhalten diese nun neue Funktionen. Anomalien stellen dabei einen ungewöhnlichen Zustand dar, die auf einen Einbruch oder Missbrauch hinweisen können.

Menschen und Werte durch intelligente Lösungen schützen

Solche intelligenten Analysefunktionen erhöhen nicht nur die Sicherheit für das Unternehmen und seine Sachwerte, sondern schützen auch den einzelnen Ausweisbesitzer. Nehmen wir das Beispiel, dass ein Mitarbeiter seinen Firmenausweis verliert. Dieser bemerkt den Verlust oftmals nicht sofort und kann ihn daher auch nicht direkt dem Sicherheitspersonal melden. Die Person, welche den Ausweis findet und sich aneignet, hat nun die Möglichkeit diesen missbräuchlich zu nutzen. Vielleicht für einen Diebstahl? Wird das Gebäude nun zu einer für den eigentlichen Besitzer untypischen Zeit betreten, alternative Routen gewählt oder sich in Räumen aufgehalten, die der Mitarbeiter üblicherweise nicht nutzt, erkennt das intelligente System Abweichungen und alarmiert die Sicherheitsmitarbeiter. Diese können nun reagieren und Gegenmaßnahmen einleiten.

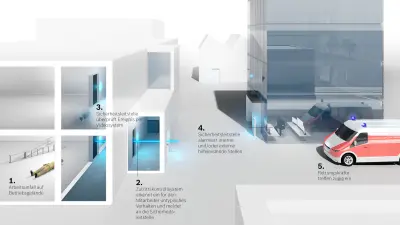

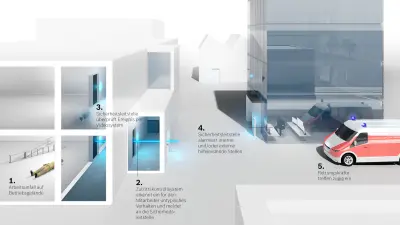

Ein weiteres Beispiel: Ein Mitarbeiter ist auf dem weitläufigen Areal unterwegs. Er stürzt und liegt bewusstlos am Boden in einem Bereich, in dem er sich normalerweise nicht so lange aufhält. Das System erkennt ein abweichendes Verhalten und gibt umgehend einen Hinweis zum Unfallort an die Sicherheitszentrale. Das Personal kann sich nun per Videosystem zuerst ein Bild über die Situation machen, zu Hilfe eilen oder den Notdienst informieren. Dem Verunglückten kann hierdurch schnell geholfen werden. Die Arbeit des Sicherheitspersonals wird hierdurch zusätzlich erleichtert.

Auch ein vom Üblichen abweichendes Bewegungsmuster von Mitarbeitern kann hierdurch – selbstverständlich datenschutzkonform - erkannt werden. Ein Mitarbeiter hält sich beispielsweise unüblich lange nach Feierabend in einem Raum auf? Vielleicht werden unberechtigt Daten kopiert? Der Algorithmus erkennt dieses anomale Verhalten und informiert das Sicherheitspersonal, welches dann nach dem Rechten sehen und den Mitarbeiter auf sein untypisches Verhalten ansprechen kann. Eine solche Analysemethode ist natürlich nur möglich, wenn das System das übliche Verhaltensmuster auf Basis aufgezeichneter Daten selbstständig lernen kann. Dazu werden in einer ersten Implementierungsphase die historischen Daten des bestehenden Zutrittskontrollsystems ausgewertet und solche Normwerte oder Normalverhalten berechnet bzw. beschrieben.

Die Ermittlung dieser Normalwerte ist auch eine Herausforderung. Wird der Normalwert zu niedrig gewählt, werden vollkommen normale Aktivitäten als anomal gemeldet. Ist er zu hoch gewählt, werden viele anomale Aktivitäten übersehen. Abhilfe wird systemseitig durch automatisches Erlernen und Anpassung von Normalwerten innerhalb der zu definierenden Lernphase geschaffen. Dazu werden Aktivitäten in einem definierten Zeitraum protokolliert. Anschließend werden zustandsabhängige oder zustandsunabhängige Mittelwerte berechnet und als Normalwerte genutzt. Deren Entwicklung wird fortlaufend beobachtet, sodass Normwerte und Normverhalten in regelmäßigen Abständen angepasst werden können. Darüber hinaus kann das System auch nach individuellen Vorgaben des Unternehmens angepasst werden.

Datenschutz hat oberste Priorität

Beim Einsatz solcher Anomaliedetektionsfunktionen darf das Thema Datenschutz nicht vernachlässigt werden, da Basis solcher Analysemethoden immer personenbezogene Daten sind. Hier gilt es, alle Vorgaben der Datenschutz-Grundverordnung (DSGVO) zu erfüllen. In vielen Umgebungen ist die Speicherung von personenbezogenen Informationen nicht oder nur zweckgebunden für kurze Zeiträume erlaubt. Bosch ermöglich mit seinem System sowohl die automatische Anonymisierung als auch eine automatische Löschung der personenbezogenen Daten nach Ablauf der erlaubten und abgestimmten Aufbewahrungsdauer. Des Weiteren ist es möglich, den Zugriff auf die Daten rollenbasiert zu gestalten.

Die Anwendung von Bosch wird sicher auf einer separaten Workstation betrieben, die von der übrigen IT-Infrastruktur des Unternehmens getrennt ist. Für den Datenzugriff an dieser Werkstation gilt das Vieraugenprinzip. Mit diesen Sicherheitsmaßnahmen zusammen sind die Vorgaben der DSGVO erfüllt und ein Datenmissbrauch durch einen einzelnen Mitarbeiter ist ausgeschlossen. Die Anwendung wird damit auch den berechtigten Anforderungen eines Betriebsrates oder den vorgegebenen Compliance-Richtlinien eines Unternehmens gerecht.

Einfache Integration in bestehende Systeme

Offene Schnittstellen ermöglichen eine einfache Integration der softwarebasierten Lösung in bestehende Zutrittsmanagementsysteme. Neuinstallationen von teuren Hardwarekomponenten sind damit nicht notwendig. Welche intelligenten Analysefunktionen für das Unternehmen von Nutzen sind, orientiert sich an den kundenindividuellen Schutzzielen und Anforderungen.

Als Berater, Errichter und Dienstleister unterstützen wir Sie bei Ihren vielfältigen Herausforderungen und realisieren für Sie die optimale Lösung aus einer Hand.